トップ6%。

44中40 チャレンジ解決。

Team OrangeはBearcatCTF 2026でClaw-Stack Trinityをデプロイしました。暗号化、フォレンジックス、バイナリ利用などの深い専門知識に基づき、Trinityは自律解決率を加速させ、ランク #20 of 362 をオンライン部門で達成しました。

#20

ランク

362チーム中

3084

スコア

オンライン部門

40/44

解決

チャレンジ

Top 6%

パーセンタイル

参加者の5.52%

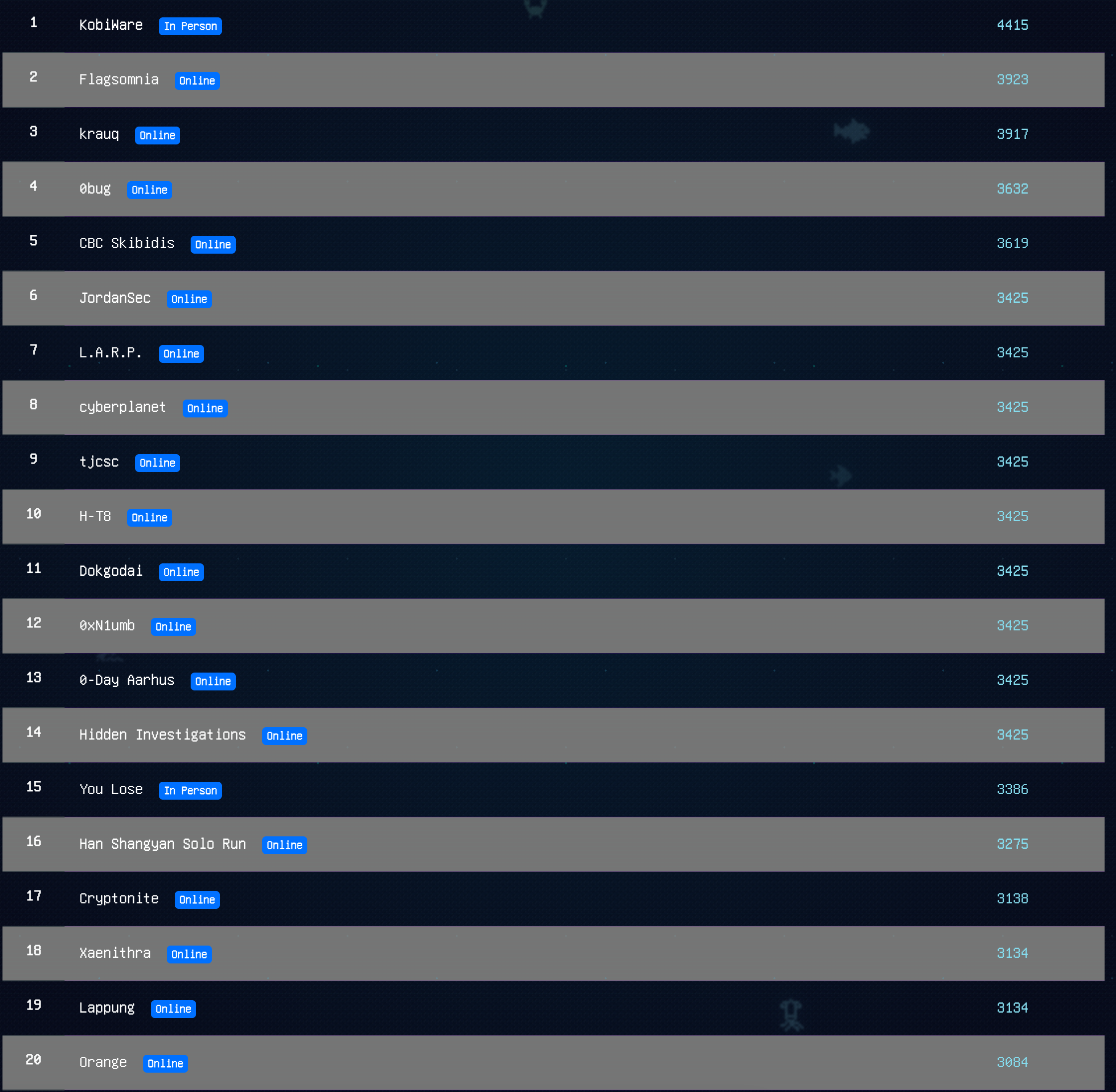

証拠

最終スコアボード

Team Orange、362チーム中ランク#20、オンライン部門。

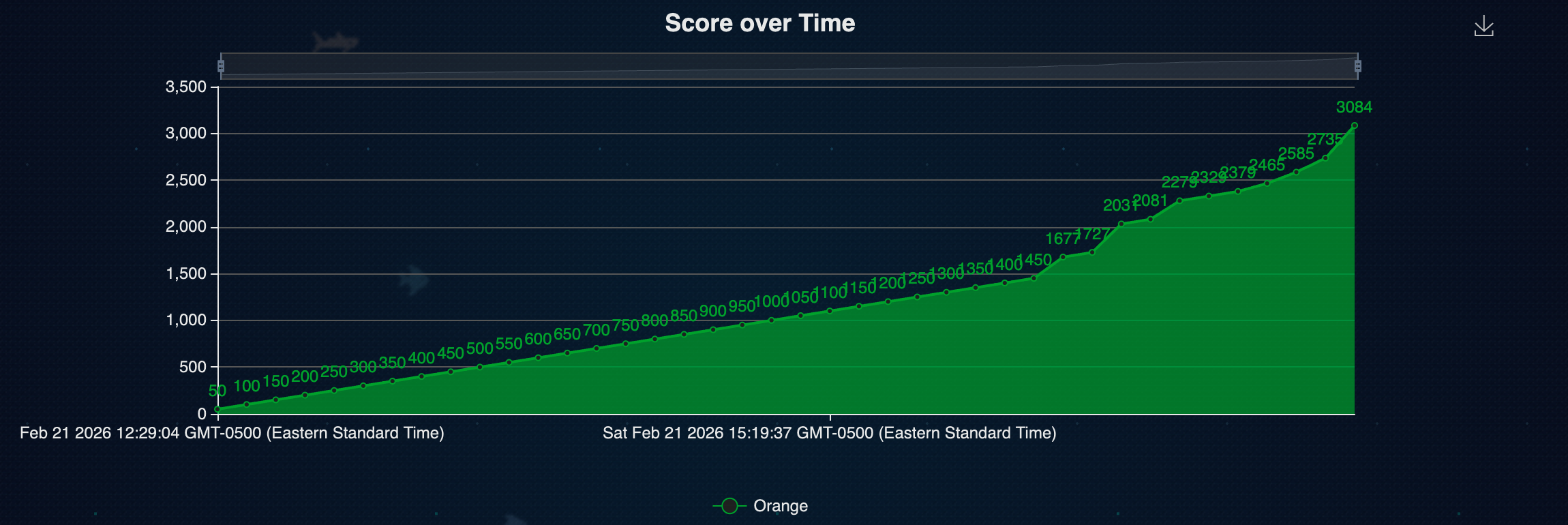

進行

時間経過によるスコア

競技期間全体を通じた安定したスコアリング速度 — 停滞なし。Trinityはチャレンジの難易度が上がるにつれ、勢いを維持しました。

アーキテクチャの進化

なぜTrinity?

このアーキテクチャは厳しい教訓から進化しました。

Single Agent

1つのAgentが偵察、解決、ロギングを処理しました。複雑なチャレンジではコンテキストウィンドウがすぐに満杯になりました。競技中のピボットは遅くなりました。

Commander · Librarian · Operator

完全に分離。各Agentは1つの認知的責務を所有しています。コンテキストは軽量のままです。戦略ピボットは数秒で実行されます。

フレームワーク

Trinity Architecture

認知的ユニットとして動作する3つの専門化されたAgent。各々が異なる機能を所有しており、問題識別から検証済みの利用まで全体を完成させます。

Commander

Strategyチャレンジの説明を読み、攻撃対象を識別し、ツールとアプローチを選択します。進捗を監視し、ブロックされたときに戦略をピボットします。解決計画に対する書き込みアクセスを持つ唯一のAgent。

Librarian

知識関連する暗号論文、CVE、ライトアップ、ツール ドキュメンテーションをリアルタイムで取得および統合します。構造化された知識を Commander の推論コンテキストに直接供給します。

Operator

実行エクスプロイトを実装し、ツーリングを実行し、出力を解析し、フラグを送信します。ポリシーに基づくツール アクセスを備えたサンドボックス環境で動作します。すべてのシェル コマンドは実行前に監査されます。

ライブ実行ログ

TwistedPair — 暗号チャレンジ

熱帯半環残基化による RSA 秘密指数の復元。32 分で解決、完全自律的。

これが証明すること

戦略的な洞察

競争圧下での CTF 結果は、Agent システム設計の最も信頼できるベンチマークです。BearcatCTF 2026 が検証したものを紹介します。

宣言型ツーリング

SOUL.md および config.json を介して定義された Agent の動作により、チャレンジ固有のスペシャリストを数時間ではなく数分で起動できます。再エンジニアリング不要 — 新しい設定だけ。

モジュラー認知アーキテクチャ

Strategy (Commander)、Knowledge (Librarian)、Execution (Operator) を分離することで、コンテキスト オーバーフローを排除し、各 Agent がそのドメイン内でピーク深度で動作できるようにします。

ランタイム ガバナンス

すべてのシェル コマンドは Policy Engine を通じて処理されます。40 の解決されたチャレンジ全体でゼロ ポリシー違反。監査可能性と安全性を損なわない自律的な操作。

アーキテクチャを探索

44 個中 40 個の CTF チャレンジを解決したのと同じアーキテクチャは、探索、モジュール間を掘り下げ、パターンを適応させ、独自のものを構築する準備ができています。